As novas vulnerabilidades em processadores da Intel voltaram a ser notícia, tanto pelo o que representa em matéria de segurança informática como por causa da perda de desempenho que os equipamentos vão sofrer por uma eventual solução de software.

Não é surpresa para ninguém. Com os casos Meltdown e Spectre revelados em janeiro de 2018, novas vulnerabilidades iriam aparecer, já que afetam a mesma arquitetura dos chips modernos e as técnicas utilizadas pelos fabricantes para maximizar o seu desempenho.

O CERT, uma referência absoluta em temas de cibersegurança, confirmou que “para eliminar tais vulnerabilidades por completo, é preciso substituir a CPU afetada”. O problema é que a Intel não lançou nenhuma geração de chips que está livre das falhas, mesmo com as duas últimas gerações serem parcialmente corrigidas. Nesse momento, não há um processador no mercado 100% livre dessas vulnerabilidades.

As falhas são similares às já conhecidas: elas permitem ataques do canal lateral e explorar as debilidades da execução especulativa utilizada pelos processadores da Intel e de outros fabricantes. Não sabemos de ataques reais que aproveitaram tais vulnerabilidades, mas a Intel liberou um microcódigo que corrige as brechas, e que está sendo aplicado através de atualização de firmware, sistemas operacionais e aplicativos. E isso causa perda de desempenho do equipamento.

A Intel qualifica como ‘impacto mínimo’, mas muitas mídias estimam que até 20% e provedores recomendam até mesmo desativar o recurso de Hyper-Threading. O usuário comum não precisa fazer isso, pois pode prejudicar demais o desempenho dos processadores.

Como saber se o seu PC sofre das novas vulnerabilidades dos processadores Intel?

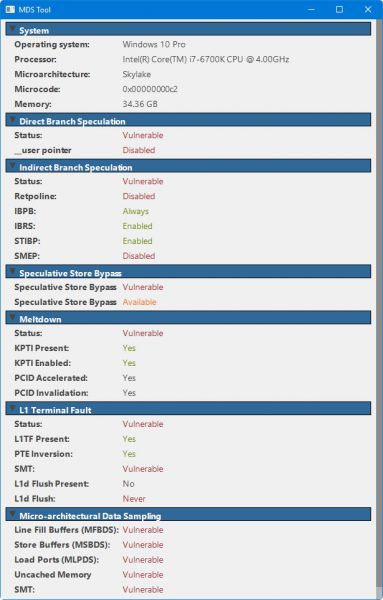

É um tema grave, mas não é novo. E ele afeta a todos os processadores da Intel, incluindo os novos, de oitava e nona gerações. O usuário comum pouco pode fazer a não ser instalar as atualizações que estão chegando desde janeiro de 2018. Você pode verificar se está vulnerável ou não através da ferramenta MDS Tool, disponível para Windows e Linux.

Seu uso é bem simples: basta instalar e executar. Ele vai indicar qual processador está naquela máquina, sua arquitetura e versão do microcódigo. A Intel revela mais informações sobre as quatro novas vulnerabilidades (CVE-2018-12126, CVE-2018-12127, CVE-2018-12130 e CVE-2019-11091) nessa página da Intel, e dos ataques associados (ZombieLoad, Fallout, RIDL e Store-to-Leak Forwarding) no CPU.fail.