O GNU/Linux é o sistema operacional mais seguro do mundo. O kernel Linux é utilizado em milhares de distribuições e sistemas operacionais, e algumas das empresas mais importantes dependem dele para proteger os seus arquivos e operações. Tal segurança não foi alcançada por mera casualidade: é fruto do trabalho de vários programadores que agregaram ao projeto do código aberto.

Porém, tal e como acontece com qualquer criação de origem humana, o Linux não é perfeito. Tem bugs e erros e, de vez em quando, uma falha é descoberta para colocar em risco todos os usuários do sistema. O investigador de segurança Armin Razmjou descobriu uma dessas falhas: um bug que afeta a imensa maioria das distribuições Linux.

Um bug que permite controlar o Linux por completo

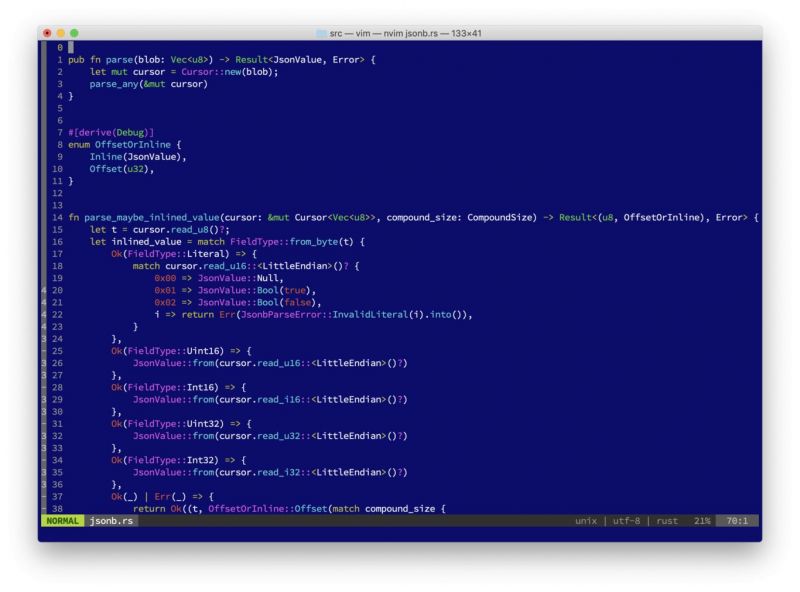

Na verdade, o bug afeta um dos programas mais utilizados no Linux e que está presente na maioria das distribuições do mercado: o Vim. Esse é um editor de textos para o terminal, e é um dos programas que ‘sempre esteve ali’, um veterano que é muito utilizado especialmente pelos administradores do sistema.

A vulnerabilidade descoberta por Razmjou (CVE-2019-12735) afeta tanto ao Vim como ao NeoVim, um programa baseado em seu código. Isso permitiria a um atacante a assumir o controle do sistema com um simples arquivo de texto aberto pela vítima, permitindo a conexão direta com a máquina e a execução de comandos do terminal.

O arquivo não teria nada de estranho em uma primeira vista. Possui uma extensão .txt (e no Linux as extensões de arquivos não são tão importantes como no Windows). Qualquer usuário pode abrir o arquivo pensando que foi algo que ele mesmo criou sem querer, especialmente se o arquivo receber um nome comum. Mas ao abrir o arquivo com o Vim ou o NeoVim, você não vai encontrar nada. Apenas uma mensagem de texto.

O ataque acontece sem que o usuário saiba. A vulnerabilidade se baseia na forma em que o Vim permite a execução automática das preferências no início e no final de um documento, usando o comando :source. É possível com ele sair do programa e executar comandos de forma direta no terminal do sistema.

Tanto o Vim como o NeoVim já foram atualizados para corrigir a falha, mas a correção vai demorar um pouco a chegar em todas as distribuições Linux. Cada time de desenvolvimento terá que implementar a correção em suas versões e oferecê-lo como atualização. Algo muito sério, levando em conta a popularidade desses softwares na maioria das distribuições Linux.