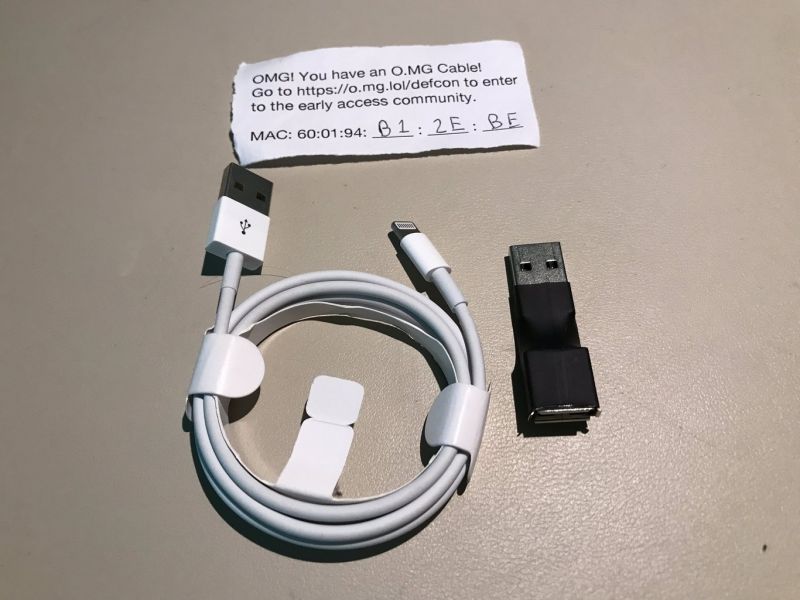

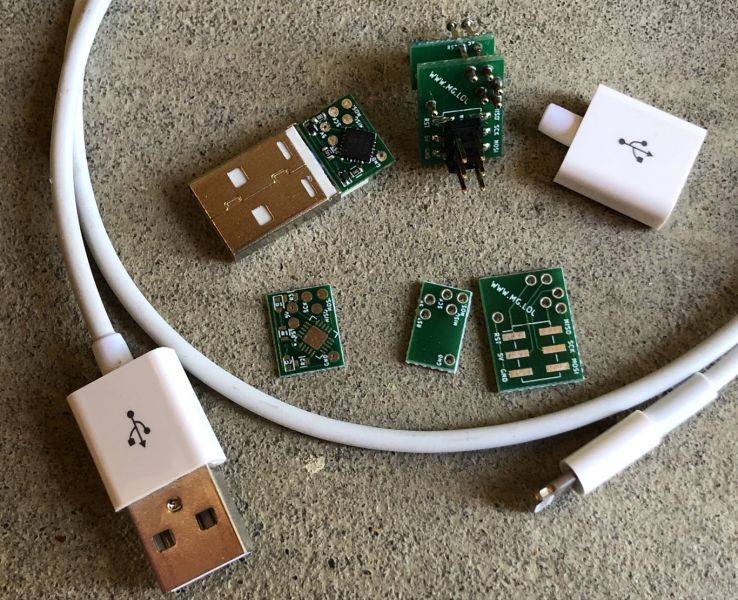

Ele parece um cabo Lightning original da Apple, e até funciona como tal quando conectado ao computador e um dispositivo iOS, sem exibir problemas aparentes. Mas esse cabo possui um pequeno detalhe: ele é modificado, recebendo um pequeno chip com uma minúscula antena, para quem um terceiro acesse ao computador sem você se dar conta.

O investigador de segurança Mike Grover mostrou durante a Def Con 2019 como funciona esse curioso cabo, o O.MG Cable. A ideia aqui é modificar um cabo Ligthning oficial para esconder no seu interior um sistema que permite obter o controle de um computador de forma remota e via malware, invadindo o sistema operacional da vítima.

Como um cabo USB pode infectar um computador?

Nos testes realizados pelo MG e sua equipe, eles mostraram como um computador pode estar em risco com esses cabos conectados. Basta conectar o cabo na porta USB do equipamento: nem é preciso conectar o smartphone na outra ponta.

Isso é o suficiente para o o cabo receber a energia necessária para transmitir o sinal sem fio. O atacante, a partir do próprio smartphone e com qualquer navegador web, abre o IP do O.MG Cable, e pode realizar várias tarefas como o download de scripts no computador a ser infectado. Com isso alcançado, o atacante já tem o controle do equipamento e a sua informação de forma remota.

O cabo também pode auto eliminar qualquer tipo de software para não deixar evidências do ataque. Por outro lado, o controle pode ser feito a uma distância de aproximadamente 100 metros, mas também é possível configurá-lo para que ele se conecte a uma rede WiFi próxima e, desse modo, o controle do equipamento infectado pode ser feito a partir de qualquer parte do planeta.

I will be dropping #OMGCables over the next few days of defcon.

I will also have 5g bags of DemonSeed, if that’s your thing.

I’ve been very busy with @d3d0c3d & @clevernyyyy.

Details and update here: https://t.co/0vJf68nxMx

— MG (@_MG_) August 9, 2019

O objetivo desse cabo é ajudar na pesquisa e melhoria dos dispositivos atuais para evitar possíveis ataques. Os protótipos dos cabos serão vendidos por US$ 200 nas suas versões iniciais, mas a versão final e comercial deve estar disponível em breve, em parceria com outra empresa.

O motivo para o hacker escolher o cabo Lightning da Apple é o fato desse ser um cabo difícil de ser modificado e que custa realizar um ataque com sucesso e sem detecção. Mas ele afirma que é possível realizar o mesmo golpe sem problemas com outros tipos de cabos de outros fabricantes.

Origem desconhecida, conteúdo desconhecido

Não é a primeira vez que encontramos uma ameaça com essas características O USBNinja é um método similar, onde um cabo poderia ser alterado com um chip interno, descarregando um malware no computador quando conectado, controlando o equipamento remotamente.

O O.MG Cable vai um passo além, mostrando que não apenas é capaz de fazer o download de malwares no equipamento a ser infectado, mas também o controle com um app móvel com a partir de qualquer lugard a internet. É mais uma prova que não apenas devemos desconfiar de dispositivos conectados não oficiais, mas também daqueles que podem parecer legítimos, mas que contam com uma origem desconhecida.

Via Motherboard, MG